Muita gente já ouviu falar de programas que espionam as atividades dos usuários durante o uso de computadores. Mas um erro muito comum é pensar que esses programas são, obrigatoriamente, vírus. Conhecidos como keyloggers, esses "programas espiões" monitoram tudo o que é digitado, gravando assim as atividades do usuário. Alguns deles também capturam telas de aplicativos usados pelos usuários.

Os keyloggers são usados, principalmente, por empresas que desejam monitorar atividades de funcionários e por pais preocupados com o uso do computador por seus filhos. No caso de empresas, a utilização desses programas é acompanhada por um aviso ao funcionário de que ele está sendo monitorado.

Os keyloggers são usados, principalmente, por empresas que desejam monitorar atividades de funcionários e por pais preocupados com o uso do computador por seus filhos. No caso de empresas, a utilização desses programas é acompanhada por um aviso ao funcionário de que ele está sendo monitorado.

Para instalar um keylogger é necessário acesso ao computador que será monitorado. Depois de instalado, o programa roda em modo oculto e pode ser acessado apenas por uma combinação de teclas, conhecida apenas por quem instalou o software.

Existem diversos keyloggers disponíveis na internet (Advanced Keylogger, Active Key Logger, Refog Free Keylogger são apenas alguns outros).

A postagem é mais precisamente para ensinar como usar o BRMonitor devido à sua interface em português. A versão gratuita do BRMonitor funciona por sete dias e no modo oculto grava somente 10 minutos por sessão de monitoramento.

1. Faça o download do BRMonitor;

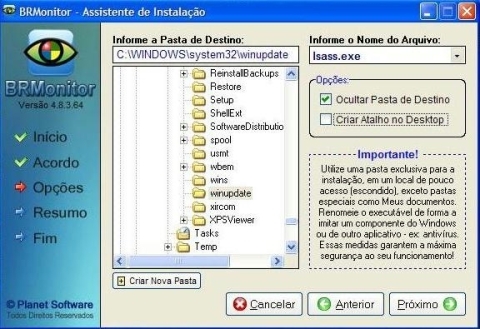

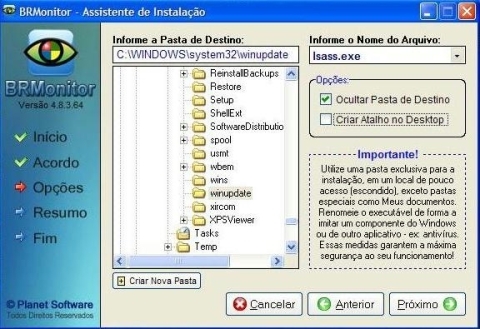

2. Execute o arquivo e clique próximo até o menu lateral “Opções”;

3. Marque ou desmarque conforme desejado as caixas de seleção “Ocultar Pasta de Destino” e “Criar Atalho no Desktop”. Mantenha a pasta padrão selecionada pelao aplicativo e clique em próximo;

4. Anote a senha fornecida pelo aplicativo;

5. Reinicie o computador.

1. Após reiniciar o PC, clique em OK para utilizar a versão de teste ou clique em “Registrar” caso tenha comprado a licença para a versão completa;

2. Neste momento pode ser que o antivírus do computador detecte e confunda o BRMonitor como vírus. Se isto acontecer, permita a execução do BRMonitor ou coloque-o na lista de exceções de verificação do antivírus.

3. Selecione as ações que deseja monitorar;

4. Insira os e-mails do remente e destinatário. Configure o servidor SMTP de envio conforme as configurações do seu webmail;

5. Clique no ícone “Ativar e ocultar” no canto direito superior. Pronto o keylogger esta ativo;

6. Para verificar o conteúdo monitorado clique no ícone “Visualizar relatórios” no canto superior direito ou acesse seu e-mail e leia os relatórios enviados periodicamente conforme o tempo pré-definido na configuração do BRMonitor.

Outros tipos de keylogger vêm na forma de hardware, ou seja, equipamentos conectados fisicamente ao computador, entre a conexão do teclado e a CPU.

Esse tipo de keylogger exige que se remova o equipamento para acessar as informações gravadas (por meio de um software fornecido pelo fabricante). Mas alguns keyloggers já transmitem as informações por meio de conexões sem fio, como Wi-Fi e Bluetooth.

Esse tipo de keylogger exige que se remova o equipamento para acessar as informações gravadas (por meio de um software fornecido pelo fabricante). Mas alguns keyloggers já transmitem as informações por meio de conexões sem fio, como Wi-Fi e Bluetooth.

Outro tipo de keylogger de hardware, menos conhecido, é o que captura telas do computador a intervalos regulares. Este tipo é conhecido como keylogger de DVI.

Fonte: IG Tecnologia

Para instalar um keylogger é necessário acesso ao computador que será monitorado. Depois de instalado, o programa roda em modo oculto e pode ser acessado apenas por uma combinação de teclas, conhecida apenas por quem instalou o software.

Existem diversos keyloggers disponíveis na internet (Advanced Keylogger, Active Key Logger, Refog Free Keylogger são apenas alguns outros).

A postagem é mais precisamente para ensinar como usar o BRMonitor devido à sua interface em português. A versão gratuita do BRMonitor funciona por sete dias e no modo oculto grava somente 10 minutos por sessão de monitoramento.

Instalação

1. Faça o download do BRMonitor;

2. Execute o arquivo e clique próximo até o menu lateral “Opções”;

3. Marque ou desmarque conforme desejado as caixas de seleção “Ocultar Pasta de Destino” e “Criar Atalho no Desktop”. Mantenha a pasta padrão selecionada pelao aplicativo e clique em próximo;

4. Anote a senha fornecida pelo aplicativo;

5. Reinicie o computador.

Funcionamento

1. Após reiniciar o PC, clique em OK para utilizar a versão de teste ou clique em “Registrar” caso tenha comprado a licença para a versão completa;

2. Neste momento pode ser que o antivírus do computador detecte e confunda o BRMonitor como vírus. Se isto acontecer, permita a execução do BRMonitor ou coloque-o na lista de exceções de verificação do antivírus.

3. Selecione as ações que deseja monitorar;

4. Insira os e-mails do remente e destinatário. Configure o servidor SMTP de envio conforme as configurações do seu webmail;

5. Clique no ícone “Ativar e ocultar” no canto direito superior. Pronto o keylogger esta ativo;

6. Para verificar o conteúdo monitorado clique no ícone “Visualizar relatórios” no canto superior direito ou acesse seu e-mail e leia os relatórios enviados periodicamente conforme o tempo pré-definido na configuração do BRMonitor.

Outros tipos de keylogger

Outros tipos de keylogger vêm na forma de hardware, ou seja, equipamentos conectados fisicamente ao computador, entre a conexão do teclado e a CPU.

Outro tipo de keylogger de hardware, menos conhecido, é o que captura telas do computador a intervalos regulares. Este tipo é conhecido como keylogger de DVI.

Fonte: IG Tecnologia